恶意软件、黑帽子黑客、域欺骗、网络钓鱼、勒索软件、广告软件和间谍软件、特洛伊木马、病毒、蠕虫、恐吓软件、分布式拒绝服务攻击、提权软件、充电座盗取数据、WIFI窃听

恶意软件(Malware):有故意设计用于破坏、损害或未经授权访问计算机系统的软件统称为“恶意软件”。常见子类包括病毒、蠕虫、特洛伊木马、勒索软件等。

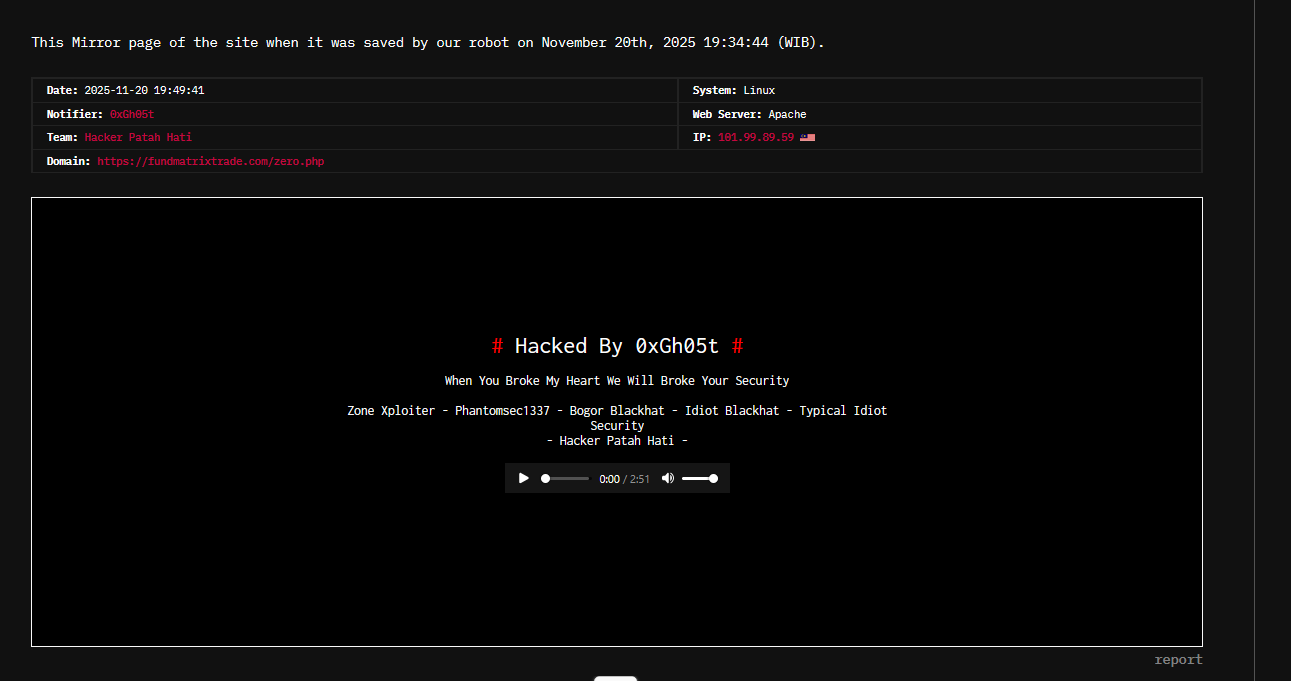

黑帽子黑客(Black Hat Hacker):指那些出于非法目的(如窃取数据、破坏系统、谋取利益)入侵计算机系统的黑客。与“白帽子黑客”(帮助修复系统漏洞)相对。

域欺骗(Domain Spoofing):通过伪造合法域名或其外观相似域(如go0gle.com),来欺骗用户点击、登录或下载恶意内容。常用于网络钓鱼、广告欺诈、邮件伪造等攻击手段中。

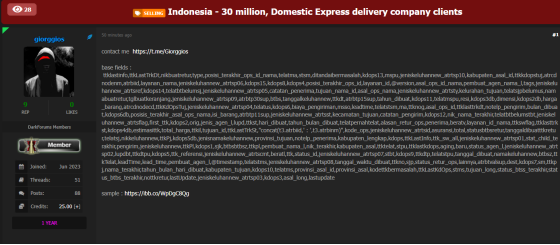

网络钓鱼(Phishing):伪装成合法实体(如银行、电商、政府)的欺诈行为,诱导用户泄露敏感信息(如账号、密码、银行卡号)。手段包括钓鱼邮件、伪造网页、短信钓鱼等。

勒索软件(Ransomware):一种加密用户文件并索要赎金才能解锁的恶意软件。攻击者通常通过社工钓鱼邮件、漏洞利用进行传播,典型如 WannaCry、LockBit 等。

间谍软件(Spyware):秘密收集用户信息(如键盘输入、浏览行为、账户密码)的恶意软件,常用于身份盗窃或工业间谍。

特洛伊木马(Trojan Horse):伪装成合法或无害软件,诱导用户安装,实际在后台执行恶意行为的程序。典型用途包括远程控制、键盘记录、后门植入等。

计算机病毒(Computer Virus):一种能够感染其他文件并自我复制传播的恶意代码,通常通过邮件附件、U盘、共享文件等方式扩散。

广告软件(Adware):通过强制或隐蔽方式显示广告来牟利的恶意程序,可能跟踪用户行为、劫持浏览器、降低系统性能。

蠕虫:一种可自主复制、并通过网络传播自身的恶意软件,不依赖宿主文件。常用于造成网络拥堵、传播病毒(如 SQL Slammer、Conficker)。

恐吓软件:恐吓软件(Scareware)是一种恶意软件,也被称为欺骗软件、流氓扫描器软件或欺诈软件,它以清除计算机感染的名义,欺骗受害者购买安全软件(如杀毒软件和反恶意软件)。例如,用户在其计算机上看到一条弹出消息,说计算机感染力恶意软件并且应该立即采取行动,去购买一个特殊的反恶意软件解决方案以清理你的计算机。其实这一切都是假的,其套路是哄骗用户购买一些不必要的东西以骗取用户的金钱。

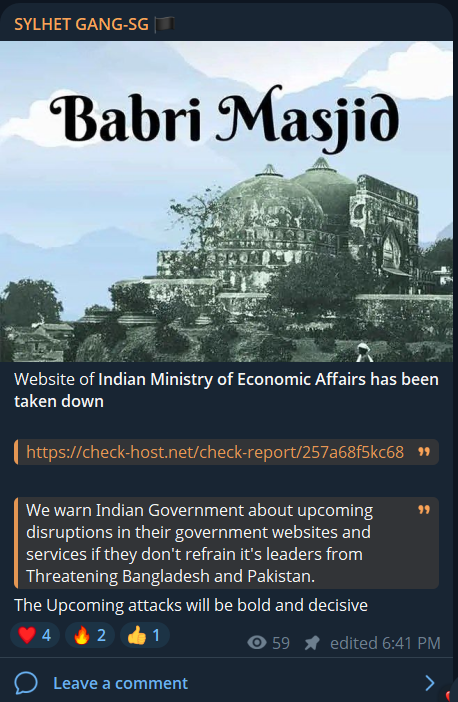

分布式拒绝服务攻击:分布式拒绝服务攻击(Distributed Denial of Service,DDoS)攻击是通过许多受操纵的计算机同时向目标计算机(例如服务器)发出大量虚假请求导致其无法响应合法用户的请求。这种攻击的目标一般是诸如银行、购物网站和新闻机构这样的实体。与其他旨在窃取机密数据的攻击不同,DDoS攻击的主要目的是让合法用户无法访问网站和服务器。

提权软件:提权软件(Rootkits)是一种危险的恶意软件,它有可能获取系统管理权限并可以防止正常的检测程序(防病毒和反提权程序)注意到他的存在。一些危险的提权软件在硬件层面实施攻击(例如固件提权软件),清除这种提权软件可能需要更换硬件或专门的修复人员介入。

由于没有单一的安全解决方案可以清除所有已知和未知的提权软件,所以对提权软件的检测是困难的。

充电座盗取数据:充电座盗取数据(Juice Jacking)是一种网络攻击,当受害者使用USB数据线将一个设备连接到一个被攻击者恶意修改过的公共充电装置时,攻击者便能复制数据或在受害者的智能手机/平板电脑上安装恶意软件。机场、酒店、购物中心和会议场所都有该类公共充电装置。

WIFI窃听:免费的WIFI接入点几乎无处不在。攻击者可以利用这些设备中的漏洞来拦截通过这些设备的所有通信,包括电话、即时消息和视频会议。强烈建议不要在公共场所使用免费WIFI服务,除非使用了具有很强安全性的VPN来保护 连接。

请登录后查看评论内容